亲爱的游戏迷们,你是否曾好奇过那些我们喜爱的游戏是如何保护自己,不被那些“破解高手”轻易攻破的呢?今天,就让我带你一探游戏加密的奥秘,揭开那些隐藏在游戏背后的神秘面纱!

一、游戏加密的“外衣”——代码混淆

想象游戏就像一个穿着华丽外衣的舞者,而代码混淆就是那层神秘的面纱。它通过改变代码的结构,让那些试图破解的人眼花缭乱,难以捉摸。比如,将变量名、函数名、类名等改得面目全非,让原本清晰易懂的代码变得如同天书一般。

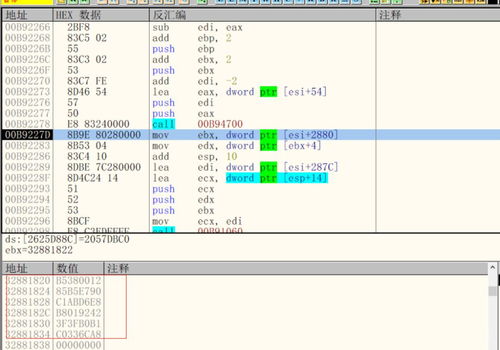

二、反调试:让破解者无处藏身

反调试就像一个贴身保镖,时刻守护着游戏的安危。它通过检测调试器、拦截调试消息、修改调试寄存器等手段,让那些试图破解的人无法对游戏进行调试和分析。这样一来,即使破解者找到了游戏的漏洞,也无法利用它来破解游戏。

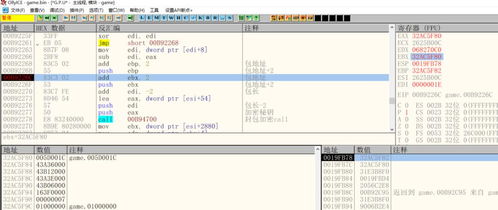

三、加壳:让游戏“瘦身”又安全

加壳技术就像给游戏穿上了一层“紧身衣”,既能保护游戏不被破解,又能让游戏体积变得更小。它通过压缩、加密、混淆等手段,将游戏程序进行“瘦身”,让破解者难以获取程序的原始代码和数据。

四、虚拟机:让游戏“变形”又安全

虚拟机技术就像一个神奇的“变形术”,将游戏程序转换为特定的指令集,让破解者难以理解和修改程序的逻辑和结构。常见的虚拟机技术包括Java虚拟机、.NET虚拟机等。

五、游戏加密的分类

1. 静态加密:将游戏程序进行一次性加密和压缩,使得程序变得难以被攻击者破解。

2. 动态加密:在游戏运行时对关键代码进行实时加密,即使游戏文件被破解,也无法正常运行。

3. 防篡改检测:检测游戏文件的完整性,一旦发现篡改行为,游戏将无法启动。

4. 不断进化的加密算法:定期更新加密算法,以应对破解者的攻击。

六、Denuvo加密:游戏安全的守护者

Denuvo加密技术就像一位强大的守护者,守护着游戏的安危。它通过虚拟机、动态代码加密与随机化等技术手段,实现对游戏程序的全方位保护。Denuvo加密技术的工作原理如下:

1. 动态加密:在游戏运行时对关键代码进行实时加密,即使游戏文件被破解,也无法正常运行。

2. 防篡改检测:检测游戏文件的完整性,一旦发现篡改行为,游戏将无法启动。

3. 不断进化的加密算法:定期更新加密算法,以应对破解者的攻击。

4. 硬件和操作系统信息收集:收集用户系统的硬件和操作系统信息,创建一个独一无二的指纹。

5. Denuvo Token:生成一个Denuvo Token,它只能在创建原始指纹的电脑上运行。

6. 定期校验:定期根据系统硬件验证指纹,以确保其仍然匹配。

七、

游戏加密技术就像一把无形的剑,守护着游戏的安危。它让那些试图破解的人望而却步,让游戏开发者能够安心地创作出更多优秀的作品。让我们一起为这些守护者点赞,感谢它们为游戏世界带来的安全与稳定!